InjuredAndroid最新版本

类别:系统工具大小:23.6M版本:v1.0.9 手机版时间:2026-04-01

类别:系统工具大小:23.6M版本:v1.0.9 手机版时间:2026-04-01

InjuredAndroid最新版本不仅是初学者入门移动渗透测试的“练手利器”,也是资深安全专家验证攻击向量与防御策略的实战基地。每一关都对应一个真实世界的安全挑战,让用户在实战中掌握反编译、内存分析与动态调试等核心技能。需要的赶紧来本站下载吧。

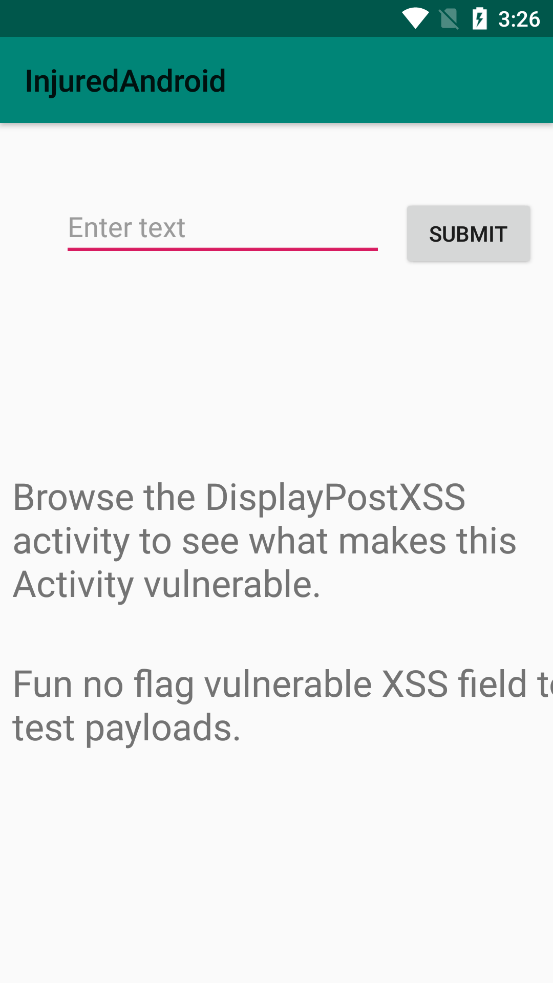

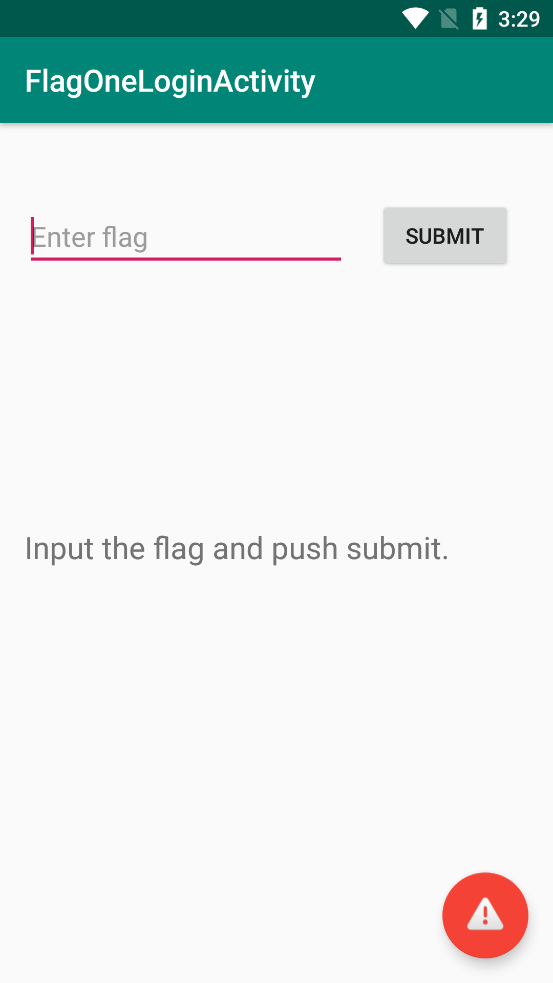

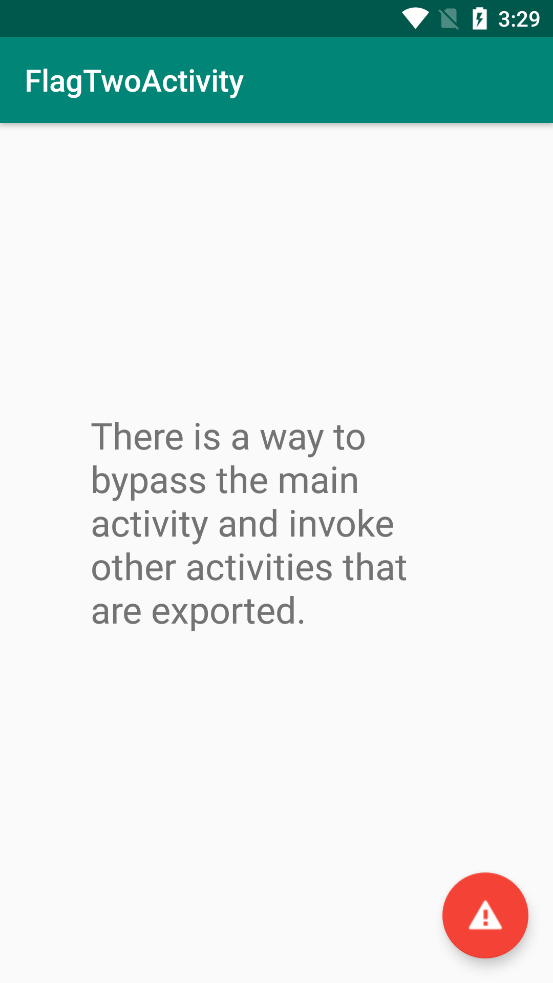

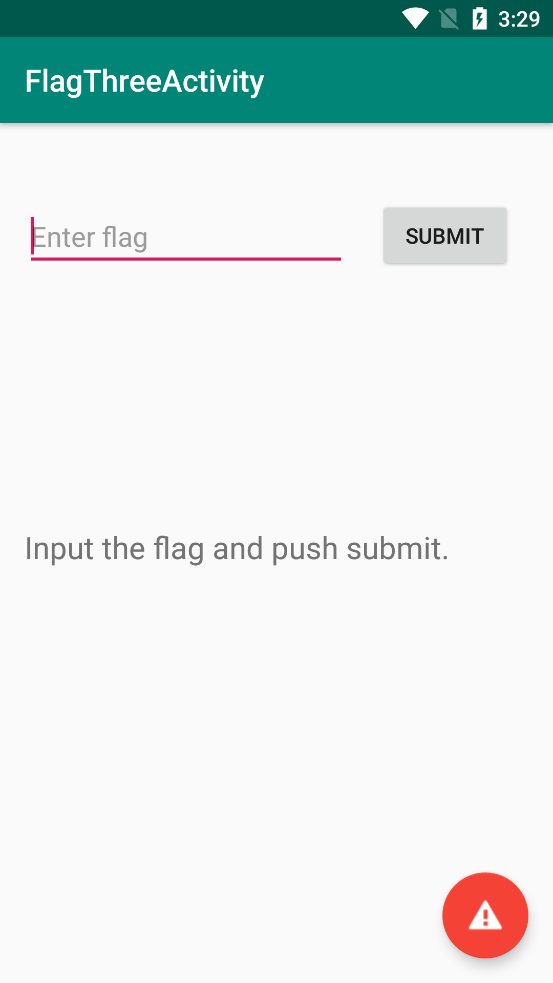

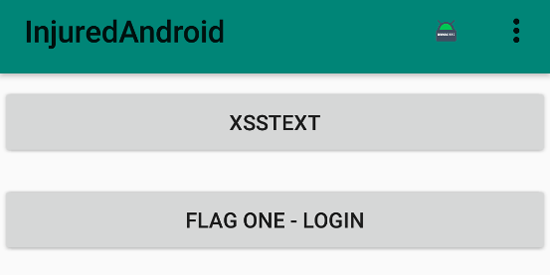

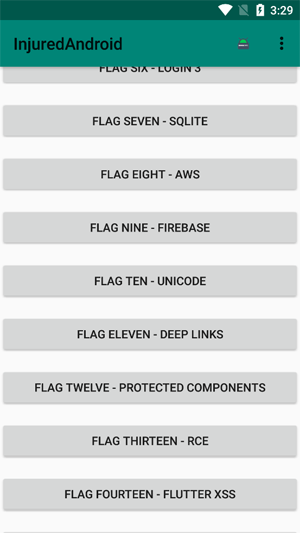

启动应用:打开InjuredAndroid,主界面会列出多个关卡(如FlagOne,FlagTwo等)。

源码定位:使用JADX-GUI打开APK文件,搜索对应关卡的Activity类名(如FlagOneActivity)。

寻找线索:在源码中寻找硬编码的字符串、隐藏的Intent过滤器或特定的加密算法逻辑。

触发漏洞:

若是静态漏洞,直接在代码中找到Flag字符串。

若是动态漏洞,利用adbshell发送特定的Intent,或使用Frida注入脚本绕过本地校验。

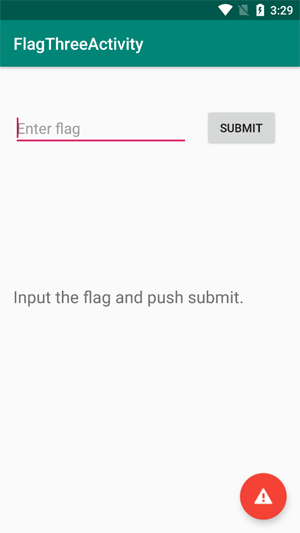

提交验证:将找到的Flag输入App文本框,点击提交,验证正确后即可通关

1.CTF闯关与Flag验证系统

任务驱动模式:应用内置了多个不同难度的关卡,每个关卡都隐藏着一个特定的“Flag”。用户需要通过逆向分析、动态调试或漏洞利用手段找到并输入Flag以解锁下一关。

即时反馈:提供内置的验证机制,帮助用户确认自己的攻击路径是否正确。

2.静态分析挑战(StaticAnalysis)

源码审计练习:通过展示硬编码(Hardcoded)的敏感信息(如API密钥、管理员密码、隐藏资源路径),训练用户使用JADX或BytecodeViewer进行源码还原与检索的能力。

清单文件漏洞:模拟AndroidManifest.xml配置错误,引导用户识别不安全的Activity导出(Exported)或权限滥用问题。

3.数据存储安全模拟

本地存储风险:内置了不安全的SQLite数据库、明文存储的SharedPreferences以及内部/外部存储文件,演示敏感数据如何在未加密的情况下被提取。

云端配置缺陷:包含针对Firebase数据库配置不当的关卡,模拟黑客如何通过公开的URL获取后台数据。

4.动态交互与通信漏洞

Intent劫持与重定向:演示如何利用不安全的Intent过滤器或Activity隐式启动来劫持应用程序的控制流。

深度链接(DeepLinks)利用:模拟通过浏览器或第三方应用触发App内的特定敏感操作(如自动跳转、权限提升)。

WebView安全:展示WebView中的组件漏洞,如JavaScript注入(XSS)或本地文件读取风险。

5.进阶逆向与混淆技术

反调试与签名校验:部分关卡设置了简单的校验逻辑,要求用户使用Frida或Xposed框架进行Hook(钩子)操作,绕过本地的安全检查。

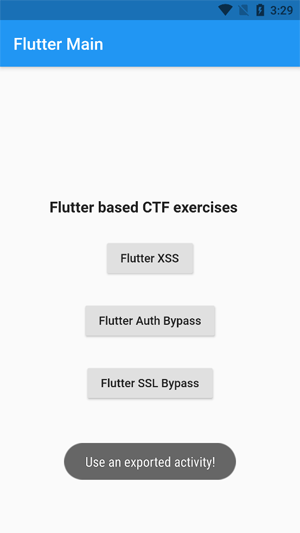

多技术栈覆盖:不仅限于传统的Java/Kotlin,还包含针对Flutter框架、NativeC/C++(JNI)库以及Go语言编写的二进制组件的分析挑战。

实战化CTF引导机制:采用“夺旗赛”模式将枯燥的漏洞理论转化为有趣的解谜挑战,通过寻找Flag显著提升学习动力与实战感。

漏洞场景全方位覆盖:深度还原OWASPMobileTop10风险,涵盖硬编码、不安全存储、Intent劫持及Firebase配置错误等真实漏洞。

跨技术栈逆向挑战:不仅限于原生开发,还整合了Flutter、动态链接库(SO)及Go语言编写的组件,适配现代移动应用的复杂环境。

兼容主流渗透工具链:完美适配JADX、Frida、Objection及ADB等行业标准工具,是打磨动态调试与Hook技术的理想实验室。

低成本、零风险练手:提供一个完全合法的、预置大量安全缺陷的APK环境,让初学者在不触碰法律红线的前提下自由进行攻击演练。

移动安全教学与培训:作为网络安全课程的配套实验课件,通过动手寻找Flag,帮助学生直观理解抽象的漏洞原理。

渗透测试技能练手:初学者可在此合法的环境中,练习使用JADX、Frida、Objection等工具进行反编译、动态注入与内存分析。

安全面试与技术考核:企业或CTF战队可利用其关卡作为技术测评工具,考察候选人对Android系统底层机制与安全攻防的实战能力。

研发人员的防御性编程学习:开发者通过“黑客视角”复现漏洞,从而在实际开发中主动规避硬编码、不安全存储等代码级安全隐患。

漏洞扫描工具效能测试:安全研究员可将其作为标准样本库,测试自动化漏洞扫描工具(如MobSF)的识别准确率与漏报率。

跨平台框架逆向研究:针对Flutter或NativeC/C++编写的模块进行逆向实战,突破单一Java技术栈的分析瓶颈。

厂商名称:

华为应用市场最新版

56.1M下载

南网在线app电费查缴软件

290.2M下载

我的武汉通(武汉一卡通)软件

61.5M下载

WiFi万能钥匙app官方版

80.7M下载

快乐WiFi最新版

33.8M下载

Microsoft Excel下载手机版

79.1M下载

百度青春版Wonder App最新版

72.8M下载

墨龙阁鲁班尺app手机版

11.1M下载

剑三配装器100级app

9.5M下载

搜狗输入法app官方版

系统工具 / 49.5M / 2026-04-02下载

系统工具 / 49.5M / 2026-04-02下载

壁纸多多2026最新版

系统工具 / 70.6M / 2026-04-01下载

系统工具 / 70.6M / 2026-04-01下载

华为应用市场最新版

系统工具 / 56.1M / 2026-03-20下载

系统工具 / 56.1M / 2026-03-20下载

腾讯WiFi管家最新版

系统工具 / 28.1M / 2024-03-18下载

系统工具 / 28.1M / 2024-03-18下载

快乐WiFi最新版

系统工具 / 33.8M / 2023-12-26下载

系统工具 / 33.8M / 2023-12-26下载

腾讯手机管家2026最新版

系统工具 / 87.9M / 2026-03-24下载

系统工具 / 87.9M / 2026-03-24下载

360手机卫士极速版正版app

系统工具 / 49.6M / 2026-03-04下载

系统工具 / 49.6M / 2026-03-04下载

蚂蚁浏览器手机版

系统工具 / 82.3M / 2025-10-20下载

系统工具 / 82.3M / 2025-10-20下载

猎豹清理大师app官方版

系统工具 / 46.1M / 2026-01-04下载

系统工具 / 46.1M / 2026-01-04下载

章鱼输入法app官方版

系统工具 / 72.5M / 2026-04-01下载

系统工具 / 72.5M / 2026-04-01下载

用户评论